Giải Pháp Chống Thất Thoát Dữ Liệu - ZECURION DLP

GIẢI PHÁP CHỐNG THẤT THOÁT DỮ LIỆU - ZECURION DLP

I. Giới thiệu về Zecurion

- Zecurion là nhà cung cấp các giải pháp bảo mật CNTT hàng đầu thế giới, giúp các công ty bảo vệ chống lại các mối đe dọa từ bên trong

- Thành lập năm 2001

- Có trụ sở tại New York và Moscow

- Được công nhận bởi “Big 3”: Gartner, Forrester, IDC

- Hơn 150 đối tác và hơn 10.000 khách hàng trên toàn thế giới

II. Tính năng kỹ thuật - Zecurion DLP

Zecurion DLP cung cấp mọi tính năng bạn cần để kiểm soát các kênh truyền dữ liệu, giám sát việc xử lý dữ liệu của nhân viên và ngăn chặn vi phạm dữ liệu:

- Kiểm soát toàn diện các kênh truyền dữ liệu

Kiểm soát tất cả các kênh truyền dữ liệu để giảm thiểu rủi ro vi phạm dữ liệu và đảm bảo tuân thủ các yêu cầu và quy định.

- Chính sách và quy tắc linh hoạt

Cấu hình chính sách cho một số - hoặc tất cả - các kênh truyền dữ liệu, sử dụng nhiều kỹ thuật phát hiện nội dung và điều kiện dữ liệu để thấy trước và ngăn chặn mọi tình huống vi phạm dữ liệu có thể xảy ra.

- Khai thác nội dung tập tin

Với tính năng phát hiện tệp tự động cho hơn 500 định dạng tệp dựa trên cấu trúc bên trong thay vì dựa vào phần mở rộng, khả năng nhận dạng tệp được mã hóa và giải nén tệp lưu trữ - bao gồm nén nhiều lớp - không có dữ liệu nào ra khỏi mạng mà không được phân tích.

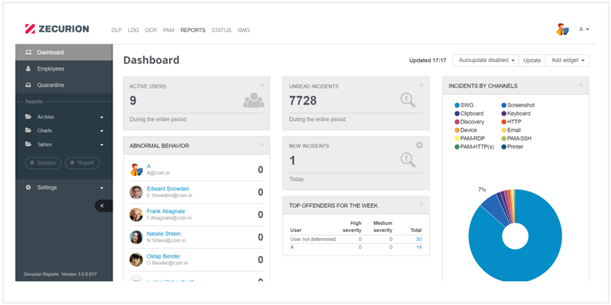

- Giao diện quản lý tập trung quan Web GUI

Zecurion DLP cung cấp bảng điều khiển web cho tất cả các mô-đun và bảng điều khiển có thể tùy chỉnh để quản trị tập trun từ xa, đơn giản và hợp lý.

- Lưu trữ tập tin và tin nhắn

Tất cả dữ liệu bị kiểm soát - tệp, tin nhắn, sự cố, sự kiện và hơn thế nữa - được lưu trữ trong cơ sở dữ liệu để bạn có mọi thứ bạn cần để tạo báo cáo chi tiết, tiến hành điều tra toàn diện và thu thập bằng chứng cho các hoạt động pháp lý.

- Danh mục thông minh

Thu thập và lập chỉ mục tất cả các địa chỉ email của nhân viên, mạng xã hội và tài khoản nhắn tin tức thời để đảm bảo tất cả thông tin liên lạc được quy cho một người dùng cụ thể.

- Phân tích hành vi người dùng

Tạo hồ sơ hành vi cho tất cả người dùng dùng để phát hiện hoạt động bất thường. Chủ động phát hiện mối đe dọa, cảnh báo đội an ninh và cung cấp phòng chống vi phạm dữ liệu sớm.

- Bản đồ kết nối người dùng

Zecurion DLP phát triển sơ đồ có thể nhấp của các kết nối người dùng và các kênh truyền để phát hiện các kết nối ẩn và cho phép bạn phân tích các kết nối đáng ngờ có thể phát hiện gian lận nội bộ hoặc vi phạm dữ liệu.

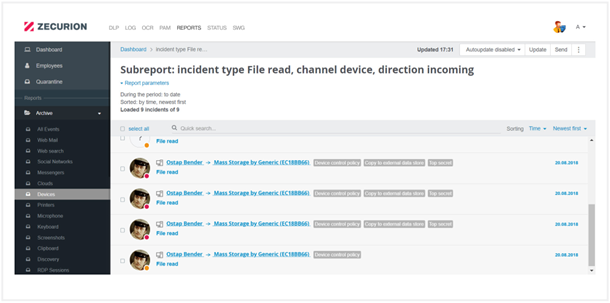

- Báo cáo hiệu quả

Hơn 20 báo cáo và tùy chọn cài sẵn để tùy chỉnh, cung cấp một công cụ mạnh mẽ để kiểm tra và điều tra bảo mật. Bạn có thể dễ dàng tạo và phân tích các báo cáo, nhanh chóng đi sâu vào một sự cố cụ thể chỉ sau một vài cú nhấp chuột.

- Ghi nhật ký sự kiện

Tự động ghi lại tất cả các sự kiện nội bộ và hành động của quản trị viên để dễ dàng bảo trì và truy xuất nguồn gốc nhanh chóng của bất kỳ vấn đề nào phát sinh

- Tích hợp Active Directory

Người dùng, Nhóm và tên máy chủ lưu trữ máy tính được đồng bộ hóa từ Active Directory để cung cấp tích hợp tốt hơn với cơ sở hạ tầng CNTT của bạn và cho phép Zecurion DLP xác định người dùng theo tên trong các sự cố và báo cáo để đơn giản hóa việc quản trị.

- REST API

Hầu hết các tác vụ quản trị và giám sát đều khả dụng thông qua các yêu cầu HTTP API REST để cho phép tự động hóa và tích hợp bảo mật với các công cụ và nền tảng khác trong cơ sở hạ tầng CNTT của bạn.

- Ghi âm microphone

Biến bất kỳ PC hoặc máy tính xách tay nào thành một hệ thống giám sát âm thanh bằng cách ghi âm từ micrô của bất kỳ máy tính nào vào bất kỳ lúc nào

- Chụp màn hình và theo dõi bàn phím

Bạn có thể ghi lại tất cả các tổ hợp phím của người dùng hoặc nhóm được chỉ định và lưu ảnh chụp màn hình từ bất kỳ máy tính nào theo các khoảng thời gian xác định để bạn luôn biết nhân viên của mình đang làm gì và bạn có thể thực thi chính sách xử lý dữ liệu và bảo mật nội bộ để phát hiện và ngăn chặn vi phạm dữ liệu tiềm ẩn.

- Điều khiển ứng dụng (Application Control)

Loại bỏ rủi ro của nhân viên khi sử dụng các ứng dụng nguy hiểm tiềm tàng (TOR và torrent, ẩn danh, trò chơi). Bạn có thể hạn chế những ứng dụng nào được phép sử dụng bằng cách tạo danh sách cho phép hoặc danh sách chặn các ứng dụng cho người dùng hoặc nhóm được chỉ định.

Kiểm soát dữ liệu qua kênh thiết bị ngoại vi – Device Control

Các thiết bị như ổ cứng ngoài hoặc ổ USB có thể là rủi ro mất dữ liệu đáng kể. Công nghệ đã phát triển đến mức ngay cả thẻ nhớ microSD cũng có thể lưu trữ 1TB dữ liệu. Một nhân viên bất mãn có thể ăn cắp hàng gigabyte hoặc terabyte dữ liệu bỏ vào trong túi của họ. Dữ liệu trên thiết bị di động gây rủi ro ngay cả với những nhân viên trung thành, vì các thiết bị này dễ bị mất hoặc bị đánh cắp.

Tuy nhiên, trong nhiều trường hợp, lưu trữ di động và các thiết bị khác có thể là một phần quan trọng để làm việc năng suất và hiệu quả. Đơn giản chỉ cần chặn tất cả các ổ USB hoặc truy cập vào cổng USB là quá nghiêm ngặt hoặc hà khắc và có thể ảnh hưởng tiêu cực đến năng suất.

Thiết bị được kiểm soát: Thiết bị (USB, Network, WiFi, Bluetooth, LPT/COM Port, FDD, DVD/CD, PCMCIA, IrDA, Modem, Máy in, HDD, Các ổ cứng ngoài khác, Tape drives, FireWire); Màn hình; Clipboard; Bàn phím; Microphone; RDP; Đĩa; Smart card; Port.

- Điều khiển truy cập cho các thiết bị ngoại vi

Bạn chỉ có thể kích hoạt các thiết bị do công ty cấp hoặc phê duyệt hoặc chỉ kích hoạt các thiết bị được coi là cần thiết cho doanh nghiệp với các điều khiển chính sách có thể cấp hoặc từ chối truy cập dựa trên loại, loại, nhà cung cấp, kiểu hoặc số sê-ri của thiết bị. Các chính sách có thể được áp dụng cho các nhóm hoặc cá nhân và các chính sách riêng biệt có thể được áp dụng tùy thuộc vào việc điểm cuối được kết nối với mạng, được kết nối từ xa qua VPN hay ngắt kết nối.

- Danh mục thiết bị theo Company-wide

Mô tả thiết bị được lưu trữ trong một danh mục toàn công ty và chính sách có thể được tạo dựa trên các mô tả trong danh mục, cho phép tạo chính sách ngay cả khi bản thân thiết bị không thể truy cập được.

- Shadow Copies

Zecurion Device Control có thể lưu một bản sao của mọi tệp được ghi vào thiết bị ngoại vi hoặc được in - cho phép bạn giám sát hoạt động ngay cả khi không vi phạm chính sách bảo mật và cung cấp cho bạn các công cụ bạn cần để tiến hành phân tích lịch sử sự kiện toàn diện, kiểm soát và điều tra về sau.

- Chính sách dựa trên nội dung với việc sử dụng thuật toán phân tích nội dung

Bạn có thể cho phép sử dụng chung máy in và thiết bị lưu trữ di động, đồng thời chặn khả năng lưu hoặc in các tệp có chứa dữ liệu nhạy cảm hoặc bí mật. Chính sách dựa trên các thuật toán phân tích nội dung có thể chủ động xác định và bảo vệ dữ liệu nhạy cảm.

- Phân tích nội dung dự phòng

Phân tích nội dung dự phòng của Zecurion đảm bảo rằng dữ liệu bí mật và nhạy cảm không bao giờ được ghi vào phương tiện truyền thông bên ngoài ngay từ đầu. Các tập tin được phân tích và các tập tin nhạy cảm bị chặn khỏi bị ghi. Các giải pháp khác sẽ ghi tệp trước, sau đó thực hiện phân tích và xóa nội dung nếu vi phạm chính sách.

- Mã hóa

Khả năng mã hóa của Zecurion Device Control cung cấp tính linh hoạt và bảo vệ. Bạn có thể tự động mã hóa các tệp được ghi vào phương tiện bên ngoài dựa trên nội dung và chính sách bảo mật. Bạn có thể định cấu hình mã hóa để người dùng được ủy quyền chỉ có thể truy cập nội dung được mã hóa từ các điểm cuối được kết nối với mạng công ty.

- Quản lý và triển khai tập trung

Kiểm soát thiết bị Zecurion cung cấp cho bạn khuôn khổ để triển khai và quản lý tập trung bảo vệ DLP của bạn. Các tác nhân điểm cuối có thể được triển khai thông qua một máy chủ triển khai chuyên dụng hoặc sử dụng Chính sách nhóm Active Directory. Bảng điều khiển web cho phép Quản trị viên kết nối với bất kỳ điểm cuối nào để chẩn đoán và cung cấp khả năng quản lý hàng trăm ngàn điểm cuối từ xa thông qua một ô kính duy nhất.

- Yêu cầu truy cập thiết bị

Để giảm thiểu tác động tiềm tàng đến năng suất, một nhân viên từ xa có thể yêu cầu quyền truy cập để sử dụng một thiết bị cụ thể. Quản trị viên có thể cấp yêu cầu trên cơ sở một lần hoặc tạo chính sách cho phép sử dụng thiết bị vĩnh viễn.

- Bảo vệ khỏi giả mạo với đại lý điểm cuối

Để đảm bảo tính toàn vẹn của bảo vệ dữ liệu của bạn, Zecurion Device Control sẽ cảnh báo cho Quản trị viên trong trường hợp có bất kỳ loại giả mạo nào hoặc cố gắng xóa hoặc thay đổi cài đặt trên điểm cuối.

1.Kiểm soát dữ liệu qua Web/Email – Traffic Control

Internet là thành phần quan trọng của các doanh nghiệp ngày nay - nhưng nó cũng khiến dữ liệu gặp rủi ro đáng kể. Nếu nhân viên hoặc khách hàng có thể kết nối với tài nguyên của công ty và truy cập dữ liệu nhạy cảm hoặc bí mật, thì kẻ tấn công cũng có thể thỏa hiệp, phơi bày hoặc đánh cắp dữ liệu đó.

Khi người dùng liên lạc với nhau qua email hoặc nền tảng nhắn tin, họ có thể vô tình tiết lộ dữ liệu nhạy cảm. Một số người dùng có thể tận dụng các nền tảng lưu trữ đám mây trái phép để lưu trữ hoặc chuyển dữ liệu - khiến nó có nguy cơ bị xâm phạm cao hơn.

Điều quan trọng đối với các tổ chức là giám sát lưu lượng và kiểm soát luồng dữ liệu trên các kênh truyền internet để giảm thiểu rủi ro mất dữ liệu do cố ý hoặc vô ý. Zecurion Traffic Control cung cấp một loạt các tính năng và khả năng được thiết kế để cung cấp cho bạn quyền kiểm soát và khả năng hiển thị mà bạn cần:

Các kênh và giao thức được kiểm soát: Email (SMTP, IMAP, POP3,MAPI); Web ( HTTP(S), FTP); Messengers (ICQ, MSN, Mail.ru Agent, MS Lync, Skype, Viber, XMPP (Jabber)); Cloud (OneDrive, DropBox, Google Drive, Yandex disk, Mail.ru Files); Social networks (Facebook, VKontakte, Odnoklassniki, LinkedIn, MySpace, Twitter).

Iii. Các Kỹ Thuật Nhận Dạng, Phát Hiện Nội Dung Cần Kiểm Soát

Zecurion DLP sử dụng nhiều kỹ thuật phát hiện nội dung để cung cấp khả năng ngăn ngừa mất dữ liệu toàn diện. Dù dữ liệu có bị đánh cắp, xâm phạm có chủ ý hay vô tình chia sẻ hoặc phát tán, một trong những kỹ thuật phát hiện nội dung này sẽ gắn cờ hành vi đó:

- Từ khóa và từ điển

Kỹ thuật này tìm kiếm các kết hợp chính xác của các từ được chỉ định. Quản trị viên hoặc nhân viên bảo mật có thể tạo một từ điển riêng cho bất kỳ chủ đề hoặc danh mục nào, chẳng hạn như tài liệu chăm sóc sức khỏe, tài liệu tài chính, tìm kiếm công việc, v.v. và điền vào đó những từ cần được gắn cờ. Có hơn 30 từ điển được xác định trước được bao gồm trong hệ thống theo mặc định.

- Mẫu và biểu thức

Một số dữ liệu nhạy cảm tuân theo cấu trúc hoặc định dạng được xác định trước, có thể sử dụng các cấu trúc, định dạng đó để xác định và phát hiện dữ liệu. Số thẻ tín dụng, số An sinh xã hội, tài khoản IBAN, URL, địa chỉ email và dữ liệu tương tự khác có thể được phát hiện bằng cách sử dụng các mẫu và biểu thức thông thường.

- Vân tay số

Bằng cách thu thập một số tài liệu thuộc loại hoặc danh mục cụ thể và dùng chúng làm dữ liệu, Zecurion DLP tạo ra vân tay số có thể dùng để phát hiện các tài liệu hoặc các bộ phận của chúng một cách chính xác. Khi vân tay số được tạo, Zecurion DLP có thể xác định bất kỳ tài liệu nào từ bộ sưu tập hoặc bất kỳ phần nào hoặc kết hợp các bộ phận từ bộ sưu tập tài liệu. Các tài liệu mới có thể được thêm vào bộ sưu tập và Zecurion DLP sẽ tự động cập nhật vân tay số.

- Học máy

Một kỹ thuật khác tương tự như vân tay số là sử dụng học máy. Thiết lập ban đầu tương tự - cung cấp một tập hợp các tệp cho Zecurion DLP để phân tích. Tuy nhiên, khi vân tay số phát hiện các kết quả khớp chính xác của nội dung, học máy có thể được sử dụng để phát hiện các tài liệu tương tự như bộ sưu tập được gửi dựa trên từ khóa và/hoặc các chỉ số ngữ nghĩa.

- Mẫu hình ảnh

Các mẫu hình ảnh có thể dùng để phát hiện những thứ như chữ ký, tem, tiêu đề thư hoặc tài liệu có cấu trúc xác định như hộ chiếu hoặc giấy phép lái xe. Phương pháp này cũng tương tự như vân tay số, nhưng thay vì phát hiện văn bản cụ thể, nó phát hiện các mẫu hình ảnh. Giống như vân tay số và học máy, thiết lập ban đầu yêu cầu cung cấp một tập hợp mẫu Zecurion DLP có thể phân tích để phát triển nhận dạng cần thiết để phát hiện nó sau này.

- Nhận dạng ký tự quang học OCR (Optical Character Recognition)

Kỹ thuật này để xác định dữ liệu nhạy cảm hoặc bí mật đã được quét hoặc chụp bằng cách nào đó trong nỗ lực bỏ qua các phương pháp phát hiện khác. Zecurion DLP tận dụng các công cụ nhận dạng ký tự quang học của bên thứ ba để trích xuất văn bản từ các tài liệu được quét. Zecurion DLP tích hợp với ABBYY FineReader và Google Tesseract để có thể trích xuất và xác định văn bản từ một hình ảnh